Die Linuxwochen Eisenstadt 2023 findet vom 21. – 22. April 2023 als Hybrid-Event am Campus 1 in Eisenstadt und Online statt.

Die Linuxwochen Eisenstadt 2023 findet vom 21. – 22. April 2023 als Hybrid-Event am Campus 1 in Eisenstadt und Online statt.

Die LPI-Zertifizierungen sind in der IT-Branche anerkannte Instrumente, um erworbenes Grundlagen- und Experten-Wissen rund um Linux, Netzwerktechnik und Open Technologies nachzuweisen. Seminare zur Vorbereitung auf die LPI-Zertifizierungen haben wir schon lange im Angebot. Jetzt ganz frisch haben wir aber noch mal unser LPI-Portfolio aktualisiert und um LPIC-3 sowie LPI DevOps Kurse erweitert, sodass interessierte User…Weiterlesen Seminare zur Vorbereitung auf die LPI Zertifizierung

Dieses Video der KISK Session „Werkzeugkasten eines Security-Professionals: Blackbox bis zum Root“, bietet einen kompakten und praxisorientierten Einstieg ins Penetration Testing. Es zeigt das übliche Vorgehen bei einem Test und erläutert, worauf jeweils zu achten ist. Nach dem Vortrag kennen Sie die Tools der Profis mitsamt Einsatzart, Zweck sowie Pros und Cons. Christian Schneider ist…Weiterlesen KISK: Werkzeugkasten eines Security-Professionals

Die Kaby-Lake-Serie läutet eine neue Prozessorgeneration ein und löst die Skylake-Reihe ab. Die neuen Intels bringen relativ wenig Plus an Leistung, sind aber effizienter als die Skylake-Prozessoren.

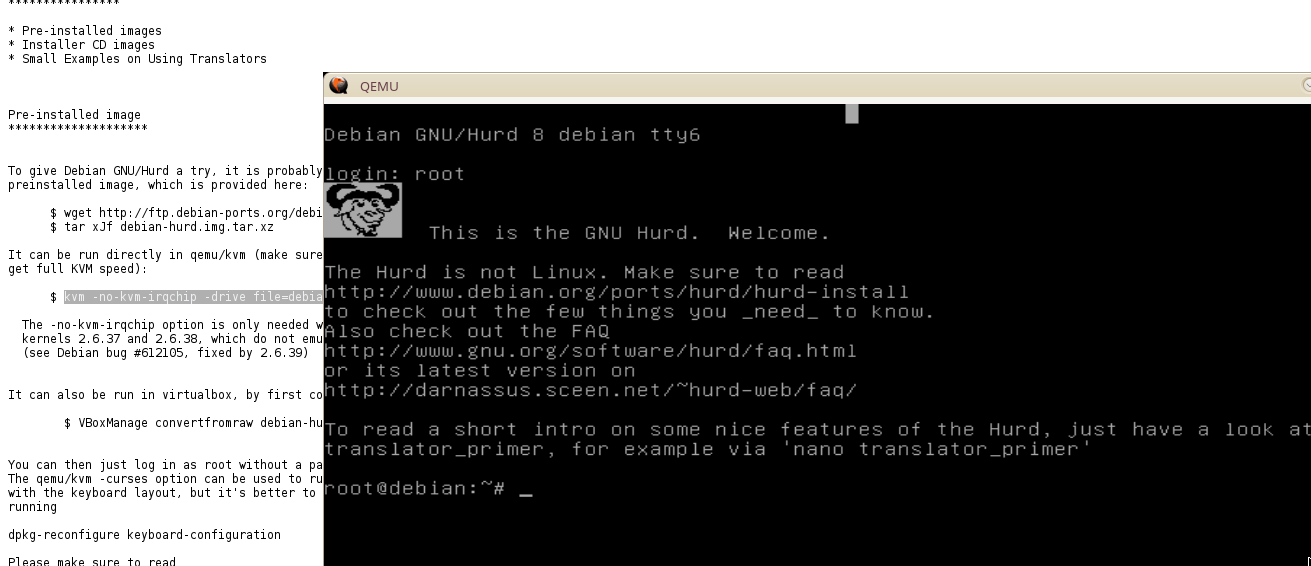

Das Projekt GNU Hurd hat Version 0.9 seines Kernels sowie ein Update des Mach-Microkernels veröffentlicht. Ein Set von Protokollen Hurd ist eine Sammlung von Protokollen, die regeln, wie verschiedene Komponenten miteinander interagieren. Dazu gehören Schnittstellendefinitionen, um Dateien und Verzeichnisse zu manipulieren und Pfade aufzulösen. Jeder Prozess kann ein Dateisystem implementieren. Die einzige Voraussetzung ist, dass er Zugang…Weiterlesen GNU Hurd 0.9 erschienen – und mal ausprobiert

1 Tag mit 12 erstklassigen Sessions und 4 Workshops – kompaktes Profiwissen zu Technologien, Tipps & Trends in der IT-Security. Themen der KISK:

IoT, Cybercrime, Mobile Apps, IT-Sicherheitsgesetz, Cloud-Computing, Verschlüsselung und Live-Hacking u.v.m.

Auch das sog. „Internet of Things“ und die weitgehend ungelösten Sicherheitsfragen standen angesichts der DDoS-Attacke vom 21.10.2016 im Mittelpunkt vieler Diskussion. Hier zusammengefasst einige Punkte, aus den Diskussionen im Rahmen der KISK über die 10/21 IoT DDoS Angriffe. Industrial Control Systems (ICS) sind Syteme die der Administration von technischen Infrastrukturen dienen. Sie bieten auch Oberflächen für Techniker, die über das Netz erreichbar sind.

Die „Linux oder nicht Linux“-Frage Jetzt ist es mal wieder Zeit auf bzw. von Linux zu wechseln, oder? Alle Jahre wieder beschäftigt umtriebige IT- und BWL-Experten sowie bisher unscheinbare Politiker die „Linux oder nicht Linux“-Frage. Linux als Serverbetriebssystem ist natürlich schon lange angekommen. Linux auf dem Desktop als Ersatz für den liebgewonnenen Windows-Arbeitsplatz aber immer…Weiterlesen Das Beste, schnellste, beliebteste, erfolgreichste, sicherste Linux-Betriebssystem der Welt