Im Bereich der IT-Sicherheit wird dieser Begriff meist genutzt, um eine Vielzahl von Techniken zu beschreiben, die von Kriminellen genutzt werden, um ihre Opfer zu manipulieren.

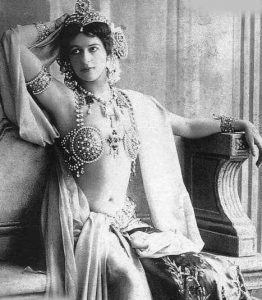

Ziel ist es dabei natürlich, Informationen in Erfahrung zu bringen, die genutzt werden können, um z.B. Spionage zu betreiben. Das Buzzword „Social Engineering“ oder „Social Hacking“ etc. lenkt eher davon ab, dass wir es hier mit den ältesten Methoden z.B. im Rahmen von Spionage zu tun haben. Und Spionage, wie wir wissen, ist das innofiziell älteste Gewerbe der Welt.

Ganz egal wie ausgeklügelt ein Passwort ist, ganz egal wie hoch irgendwelche sonstigen Sicherheitsmaßnahmen sind, schafft man es, einen Geheimnisträger entsprechend zu manipulieren, erübrigen sich alle weiteren Tricks. Das alles hat weniger mit Technik, als mit Psychologie zu tun.

Daneben gibt es traditionelle Kriminelle wie Trickbetrüger, Urkundenfälscher, Betrüger – die ebenfalls eigentlich „schon immer“ existierten und ebenfalls Techniken angewendet haben und anwenden, die durchaus als Social Engineering bezeichnet werden können.

Social „Engineerer“ verlassen sich wahrscheinlich nicht nur und nicht unbedingt zuerst auf Technisches, um an Informationen zu gelangen. Es ist zwar ziemlich dämlich sein Passwort am Telefon preiszugeben, doch was ist, wenn an einem schönen Sonntagmorgen, während Frau und Kind schon freudestrahlend den Ausflug erwarten, der „Technik-Support“ Ihres Arbeitgebers anruft? Dieser verlangt dann, dass Sie für ein kleines technisches Update auf Ihrem Computer ins Büro kommen sollen.Nach einigem Hin- und Her mit vielen Details zu ihrem Arbeitsplatz bietet der Servicetechniker Ihnen an das Update zu übernehmen, er braucht aber Ihr Passwort! Na ja – der Rest ist klar. Die Glaubwürdigkeit hängt hier auch von Informationen ab, die der Anrufende im Vorfeld ermittelt hat, und unbemerkt während des Gesprächs weiter erhebt. Gelingt es Ihm mit Insidern und Informationen zu glänzen, die eigentlich nur ein Kollege haben kann – dann hat er sein Ziel praktisch erreicht.

Was sind heute u.a. IT bezogene Techniken des Social Engineering:

- Vortäuschung falscher Identität.

- Vortäuschung von Autoritäten.

- Vortäuschung von E-Mails und Webseiten.

- Vortäuschung von Interessen und Gemeinsamkeiten.

- Ausnutzung angenehmer Situationen.

- Ausnutzung unangenehmer Situationen.

- Ausnutzung von Vertrauen.

- Ausnutzung von Nachlässigkeit.